Multiple vulnerabilities in the WPML plugin that could allow attackers to access databases, delete site content, and gain administrative privileges have put as many as 400,000 websites at risk.

WPML is a popular WordPress plugin used for creating multi-lingual websites, and researchers have uncovered four critical vulnerabilities, the most serious being a SQL injection flaw that can allow unauthenticated access to the website’s database, exposing user details and password hashes.

Get Started for FREE

Sign up with Facebook Sign up with X

I don't have a Facebook or a X account

Your new post is loading... Your new post is loading...

Your new post is loading... Your new post is loading...

Gust MEES's curator insight,

March 11, 2014 10:42 AM

Gust MEES's curator insight,

March 11, 2014 10:48 AM

Gust MEES's curator insight,

December 11, 2013 6:39 PM

===> And, the team recommended the common-sense step of upgrading WordPress and all plugins to their latest versions. <===

Learn more:

- http://www.scoop.it/t/securite-pc-et-internet/?tag=WordPress

Gust MEES's curator insight,

September 27, 2013 9:10 AM

73.2% of the most popular WordPress installations are vulnerable to vulnerabilities which can be detected using free automated tools.

Learn more:

- http://www.scoop.it/t/securite-pc-et-internet/?tag=WordPress

Gust MEES's curator insight,

June 21, 2013 5:14 PM

WordPress 3.5.2 is now available. This is the second maintenance release of 3.5, fixing 12 bugs.

===> This is a security release for all previous versions and we strongly encourage you to update your sites immediately. <===

The WordPress security team resolved seven security issues, and this release also contains some additional security hardening.

Gust MEES's curator insight,

June 21, 2013 5:15 PM

WordPress 3.5.2 is now available. This is the second maintenance release of 3.5, fixing 12 bugs.

===> This is a security release for all previous versions and we strongly encourage you to update your sites immediately. <===

The WordPress security team resolved seven security issues, and this release also contains some additional security hardening.

Gust MEES's curator insight,

April 13, 2013 9:56 AM

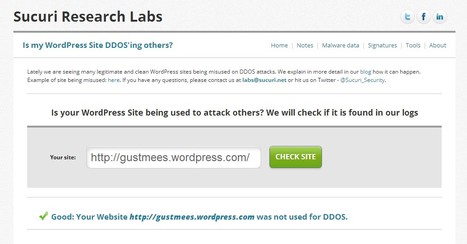

That finding comes from Arbor Networks, which said that attackers had compromised numerous PHP Web applications, such as Joomla, as well as many WordPress sites, many of which were using an outdated version of the TimThumb plug-in. After compromising the sites, attackers then loaded toolkits onto the sites that turned them into DDoS attack launch pads. – Information Week Security

A MUST read to understand the WHY and HOW!!! |

Gust MEES's curator insight,

March 13, 2014 5:15 PM

===> Check out if YOUR WordPress site is secure! <===

Gust MEES's curator insight,

November 2, 2013 8:00 PM

WordPress › AntiVirus « WordPress Plugins

Learn more:

- http://gustmees.wordpress.com/2013/06/23/ict-awareness-what-you-should-know/

Training in Business's curator insight,

November 7, 2013 1:37 PM

WordPress › AntiVirus « WordPress Plugins

Gust MEES's curator insight,

September 27, 2013 4:47 PM

73.2% of the most popular WordPress installations are vulnerable to vulnerabilities which can be detected using free automated tools.

Learn more:

- http://www.scoop.it/t/securite-pc-et-internet/?tag=WordPress

Gust MEES's curator insight,

April 13, 2013 9:20 AM

According to Sucuri, WordPress administrators who have been hacked should strongly consider taking the following steps to eradicate the intruders and infections:

- Log in to the administrative panel and remove any unfamiliar admin users (the first step after the attackers get in is to add a new user).

- Change all passwords for all admin users (and make sure all legitimate accounts are protected with strong passwords this time!)

- Update the secret keys inside WordPress, otherwise any rogue admin user can remain logged in.

- Reinstall WordPress from scratch or revert to a known, safe backup. Check also: - http://www.scoop.it/t/wordpress-annotum-for-education-science-journal-publishing?tag=WordPress

Bart van Maanen's curator insight,

March 28, 2013 6:20 AM

Hoe minder plugins, hoe beter, blijft een goede aanbeveling. |

Multiple vulnerabilities in the WPML plugin that could allow attackers to access databases, delete site content, and gain administrative privileges have put as many as 400,000 websites at risk.

WPML is a popular WordPress plugin used for creating multi-lingual websites, and researchers have uncovered four critical vulnerabilities, the most serious being a SQL injection flaw that can allow unauthenticated access to the website’s database, exposing user details and password hashes.