Dans ce tutoriel, nous allons collecter les métadonnées de réplication de l'Active Directory avec ADTimeline afin d'investiguer sur les modifications récentes.

Get Started for FREE

Sign up with Facebook Sign up with X

I don't have a Facebook or a X account

|

Veille #Cybersécurité #Manifone

Veille Cyber RSSI Manifone, #RSSI #Cyberdefence #Cybersécurité #Audit #ISO27000 Curated by Didier Caradec CEH/DPO/RSSI |

|

Rescooped by Didier Caradec CEH/DPO/RSSI from Renseignements Stratégiques, Investigations & Intelligence Economique |

Hive Systems a publié son tableau annuel détaillant le temps requis pour craquer un mot de passe en fonction de sa longueur et de ses caractéristiques spécifiques. Explications.

Via Intelligence Economique, Investigations Numériques et Veille Informationnelle

|

Scooped by Didier Caradec CEH/DPO/RSSI |

Dans ce tutoriel, nous allons apprendre à installer et à utiliser le framework Maester pour automatiser des tests de sécurité sur un tenant Microsoft 365.

|

Rescooped by Didier Caradec CEH/DPO/RSSI from Renseignements Stratégiques, Investigations & Intelligence Economique |

Que sont les règles d’entreprise contraignantes ? Les règles d’entreprise contraignantes (ou binding corporate rules (BCR) en anglais) désignent une politique de protection des données intra-groupe. Elles permettent aux entités liées de transférer des données personnelles hors de l'Union européenne. Il s’agit de l’un des outils de conformité prévus par le règlement général sur la protection des données (RGPD).

Via Intelligence Economique, Investigations Numériques et Veille Informationnelle

|

Scooped by Didier Caradec CEH/DPO/RSSI |

Partager sa connexion Wi-Fi avec de la famille et des amis, c'est normal et sympa. Mais avec des inconnus et sans votre autorisation, c'est dangereux ! Voici comment détecter et bloquer les intrus.

|

Rescooped by Didier Caradec CEH/DPO/RSSI from Renseignements Stratégiques, Investigations & Intelligence Economique |

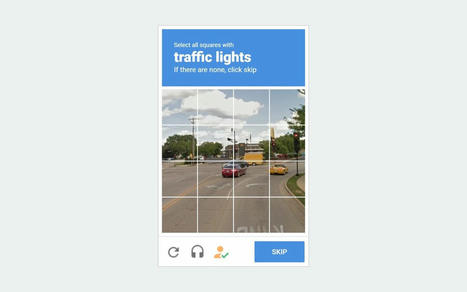

Vous avez le sentiment que les fameuses énigmes CAPTCHAdeviennent de plus en plus tordues, et qu'il devient parfois difficile de passer cette étape pour accéder un contenu ? C'est normal, car cette méthode visant à éloigner les robots gagne en complexité.

Via Intelligence Economique, Investigations Numériques et Veille Informationnelle

|

Rescooped by Didier Caradec CEH/DPO/RSSI from Renseignements Stratégiques, Investigations & Intelligence Economique |

Les premières escroqueries à base de deepfake ont fait la une des médias. Si ces arnaques restent rares, les experts en cybersécurité invitent déjà les employés à retenir quelques règles pour repérer ces faux intervenants.

Via Intelligence Economique, Investigations Numériques et Veille Informationnelle

|

Scooped by Didier Caradec CEH/DPO/RSSI |

Réalisez facilement votre auto-diagnostic pour identifier vos axes de progrès avec Apave !

|

Scooped by Didier Caradec CEH/DPO/RSSI |

Chat2DB est décrit comme "un outil de gestion de base de données natif de l'IA". Il offre des capacités de gestion de base de données, de développement et d'analyse de données. Chat2DB peut générer du SQL à partir de requêtes en langage naturel, faire des suggestions pour optimiser vos requêtes SQL, etc. Selon ces créateurs, il peut aussi vous aider à analyser les performances du code SQL, à analyser le plan d'exécution du code SQL, et à générer rapidement des données de test SQL e

|

Scooped by Didier Caradec CEH/DPO/RSSI |

L’enquête visant les infractions d’atteintes à des systèmes de traitement automatisé de données, collecte frauduleuse de données à caractère personnel et recel de bien provenant d’un délit, a été confiée à la Brigade de Lutte Contre la Cybercriminalité - BEFTI de la Direction de la Police...

|

Scooped by Didier Caradec CEH/DPO/RSSI |

Le Clusif avait jusqu’à présent publié deux fiches FAQ consacrées au transfert des données : Fiche Le transfert des données, 2019 Fiche Privacy Shield / Cloud Act et Brexit, 2022 Compte tenu des évolutions juridiques intervenues récemment, il a été décidé d’actualiser les documents précédemment cités et de les réorganiser. Le…

|

Rescooped by Didier Caradec CEH/DPO/RSSI from Renseignements Stratégiques, Investigations & Intelligence Economique |

Dans un effort collaboratif inédit, Apple, Google, Microsoft et Mozilla ont développé conjointement Speedometer 3.0, une nouvelle version du benchmark de performance des navigateurs, visant à offrir aux utilisateurs une indication fiable sur le navigateur le plus rapide, en tenant compte des exigences modernes du Web.

Via Intelligence Economique, Investigations Numériques et Veille Informationnelle

|

Scooped by Didier Caradec CEH/DPO/RSSI |

Opération Crons : les clés de déchiffrement pour le ransomware LockBit sont entre les mains des autorités. Un outil de déchiffrement LockBit 3.0 est disponible.

|

Scooped by Didier Caradec CEH/DPO/RSSI |

Helping you decide which programs and software to uninstall from your PC.

|

Scooped by Didier Caradec CEH/DPO/RSSI |

Un puissant détecteur de plagiat en ligne qui aide les étudiants et les enseignants à s'assurer de l'originalité de leur travail

|

Rescooped by Didier Caradec CEH/DPO/RSSI from Renseignements Stratégiques, Investigations & Intelligence Economique |

La semaine dernière, Viamedis et Almerys, les opérateurs du tiers payant de plusieurs mutuelles et complémentaires santé, subissaient une cyberattaque. Si vous faites partie des 33 millions de Français potentiellement exposés, vous pouvez porter plainte en ligne.

Via Intelligence Economique, Investigations Numériques et Veille Informationnelle

|

Scooped by Didier Caradec CEH/DPO/RSSI |

Améliorer la sécurité et la délivrabilité de vos e-mails avec SPF, DKIM et DMARC ! À quoi servent-ils ? Comment les mettre en place ? Réponse dans cet article.

|

Scooped by Didier Caradec CEH/DPO/RSSI |

Le JDN met à votre disposition les outils nécessaires pour utiliser le modèle Whisper d'OpenAI. Une méthode à la portée de tous.

|

Scooped by Didier Caradec CEH/DPO/RSSI |

Aide juridictionnelle : un nouveau service en ligne pour faciliter les demandes

|

Scooped by Didier Caradec CEH/DPO/RSSI |

Enhancing threat intelligence using Wazuh#

Wazuh is an open source security platform with unified XDR and SIEM capabilities for on-premises, containerized, virtualized, and cloud-based environments. Wazuh offers users flexibility in threat detection, compliance, incident handling, and integration with diverse emerging technologies. Security analysts can leverage Wazuh to build a good threat intelligence program in the following ways.

|

Scooped by Didier Caradec CEH/DPO/RSSI |

Désormais, en cas de cyberattaque ou d'incident informatique, les structures bretonnes peuvent faire appel à Breizh Cyber, le centre de réponse aux incidents cyber de de la Région Bretagne.

|

Scooped by Didier Caradec CEH/DPO/RSSI |

Nouveau ! L’Annuaire de la cybersécurité, en ligne sur ce site, a fait sa révolution. Au lieu d’une simple liste, renvoyant aux fiches techniques des éditeurs et prestataires de services spécialisés, l’annuaire devient interactif. Voir la page L’utilisateur sélectionne les fonctions qu’il recherche, par exemple: Protection: Mobiles Disponible en Saas Il s’agit de la transposition […]

|

Scooped by Didier Caradec CEH/DPO/RSSI |

Comment fonctionne le NAT ? Quels sont les types de NAT ? Qu'est-ce que le PAT ? Comment fonctionne la redirection de port ? Etc... Réponse dans cet article.

Your new post is loading...

Your new post is loading...