Your new post is loading...

Your new post is loading...

A l’occasion de la 10ème édition de la conférence internationale Computers Privacy and Data Protection (CPDP), Michael Backes, Manuel Barbosa, Dario Fiore et Raphael M. Reischuk ont été récompensés pour leur article : “ADSNARK: Nearly Practical and Privacy-Preserving Proofs on Authenticated Data”.

Mat Honan (@mat) de Wired, l’affirme haut et fort dans le dernier numéro du magazine : quels que soient leur complexité ou leur unicité, les mots de passe ne savent plus nous protéger.

Cet été, celui qui s’occupe du Gadget Lab du magazine, a vu toute sa vie numérique piratée, malgré une pratique de mots de passe très évoluée. L’accès à sa messagerie a permis aux pirates d’avoir accès à tout le reste, leur permettant de réinitialiser les mots de passe de tous les services dont sa vie numérique dépendait…

Une aventure qui a radicalisé Honan. Pour lui, le mot de passe est « un artefact d’une époque où nos ordinateurs n’étaient pas hyperconnectés ». Quelles que soient les meilleures protections prises, celles-ci demeurent insuffisantes pour arrêter un individu décidé. « L’âge du mot de passe a pris fin ; nous ne l’avons juste pas encore réalisé. »

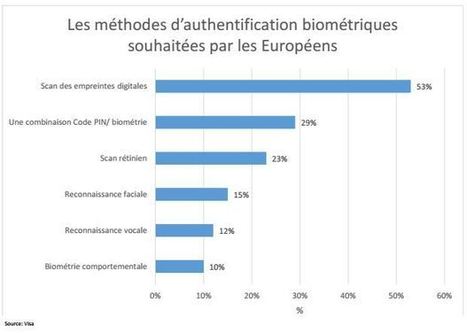

D’après une nouvelle étude de Visa, les consommateurs européens sont intéressés par l’utilisation de la biométrie pour effectuer des paiements, surtout lorsqu’elle est associée à d’autres méthodes de sécurisation.

Communiqué de presse Visa – Près des trois quarts (73 %) des personnes interrogées considèrent que l’authentification à 2 facteurs, où la biométrie est utilisée en conjonction avec un outil de paiement, constitue une méthode sécurisée pour s’assurer de l’identité du porteur. L‘authentification à deux facteurs associe un support possédé par la personne (carte à puce, téléphone portable, etc.) à un élément constitutif de l’identité de la personne (empreinte biométrique) ou un élément connu de la personne (mot de passe, identifiant).

Quelles que soient les situations de paiement, en ligne ou en face à face, plus des deux tiers (68 %) veulent utiliser la biométrie comme méthode d’authentification renforcée pour les paiements. Les commerces en ligne ont tout à y gagner, puisque près d’un tiers des consommateurs (31 %) a déjà abandonné un achat sur internet au moment de payer, à cause de la procédure de sécurité.

Le service de messagerie chiffré Telegram a expliqué de quelle façon 15 millions de numéros de téléphone de comptes iraniens ont été identifiés et reconnaît l'interception de codes de vérification par SMS pour certains comptes. Sur la conférence Black Hat 2016, à Las Vegas, deux chercheurs en sécurité vont revenir sur le sujet.

France Connect, le système d’authentification et d’identification unique pour les démarches administratives en ligne, commence tout juste à être déployé, rapporte le secrétariat général pour la modernisation de l’action publique (SGMAP) sur son site dédié à l’Etat plateforme.

Des chercheurs américains annoncent avoir trouvé la méthode qui doit permettre de contrer les pirates, et plus particulièrement les vols de données privées en ligne. Comment ? Grâce à Ersatz Passwords, qui ajouterai des informations dans les hashs des mots de passe stockés dans les bases de données. Explications.

La start-up israélienne LogDog, l'une des 5 sur 150 candidates soutenues par l'incubateur d'Orange, vient de lancer une app pour smartphone sous Android (...)

L'unification de l'identité des administrés est en marche. Le secrétaire d'Etat Thierry Mandon a insisté sur l'importance du projet.

Le secrétaire d'Etat à la réforme de l'Etat, Thierry Mandon, s'est rendu dans les locaux des équipes de France Connect le 2 octobre 2014. Cette visite souligne l'importance accordée par le gouvernement à ce projet dans la démarche d'optimisation en cours du fonctionnement des administrations. Déjà présenté mi-septembre par Jacques Marzin (DISIC), France Connect sera un fédérateur d'identité commun à tous les services en ligne des administrations.

More novel approaches to authentication have been gaining media attention this week, each linked to major universities. Cambridge University are working on a technology-oriented approach where multiple small devices create an "electronic aura", enabling a main device to transmit a unique identification signal. Meanwhile a company spun out of an Oxford University programme is developing more biomechanical methods of recognising humans, and indeed specific people, based on the way they move, behave and interact with devices. The problem of authentication is central to secure use of computers and the internet. Our machines and services need to know we are who we claim to be, if they are to ensure only the right people can access their stuff.

e site Two Factor Auth ambitionne de lister les services en ligne qui ont opté pour l'authentification forte, une fonctionnalité qui permet de renforcer significativement la sécurité des comptes.

Mozilla vient d'annoncer une évolution de son système de connexion unifié qui se veut une alternative à OpenID : Persona (à ne pas confondre avec les thèmes Personas). En effet, il supporte désormais officiellement la simplification de l'inscription via un compte Google. L'occasion pour nous de revenir de manière détaillée sur cette solution qui se veut simple, mais surtout respectueuse de votre vie privée. Il existe depuis quelques années plusieurs initiatives de procédures de connexion unifiée et simplifiée. Certaines sont assez largement connues du grand public, comme celles proposées par Facebook, Google ou Twitter, mais d'autres existent depuis bien plus longtemps comme OpenID créé en 2007.

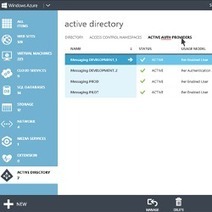

La firme de Redmond renforce la sécurité sur son cloud public Azure avec Active Authentification. Ce service permet aux entreprises de sécuriser l'accès aux applications hébergées comme Office 365 avec une double identification.

Les efforts en matière d'authentification donnent parfois naissance à des projets très étonnants. Motorola a ainsi évoqué deux programmes visant à se passer des mots de passe traditionnels. À la place, l'entreprise teste le principe du tatouage électronique et de la pilule qui, une fois avalée, émet un signal à travers le corps.

|

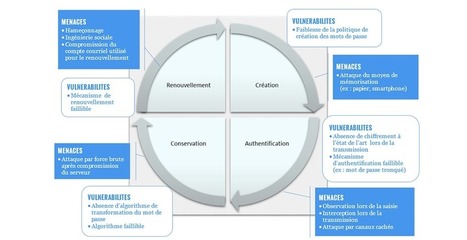

Basée sur la gestion d’un secret, l’authentification par identifiant et mot de passe est un moyen simple et peu coûteux à déployer pour contrôler un accès. Toutefois, cette méthode d’authentification présente un niveau de sécurité faible.

Un chercheur en sécurité informatique a montré qu'il était possible de se procurer les identifiants d'un système Windows ou macOS mis en veille, en branchant un petit appareil USB spécialement configuré pour cet usage.

Si vous laissez votre ordinateur en veille et que le système verrouille automatiquement l’accès en exigeant un mot de passe, vous n’avez normalement aucun risque que quelqu’un puisse accéder facilement à vos données. Normalement. Mais en pratique, un chercheur en sécurité informatique a démontré cette semaine qu’il était extrêmement facile de se procurer les identifiants d’un PC sous Windows ou d’un Mac sous macOS, à l’aide d’un simple micro-ordinateur à brancher sur une prise USB.

Google et Dashlane lancent le projet d'une API ouverte baptisée Open YOLO qui consiste à permettre aux gestionnaires de mots de passe de faciliter l'identification sur les applications Android.

Black Hat Europe 2015 – Deux chercheurs ont réussi à pirater le service en ligne du gestionnaire de mots de passe et à déchiffrer les précieuses données par le biais du processus de récupération de compte.

Décidément, novembre 2015 est un très mauvais mois pour les principaux gestionnaires de mots de passe « sécurisés » ! Après la vulnérabilité touchant le fameux KeePass (stockage local sur une machine), voici que c’est au tour de LastPass (stockage en ligne) d’être mis à mal par des chercheurs en sécurité de talent. Comme on dit, la sécurité à 100% n’existe pas ! Notons d’ailleurs que LastPass avait déjà été la cible de pirates informatiques durant le mois de juin 2015…

De plus en plus, les entreprises informatiques décident de se mettre au wearable, afin de combler les attentes du marché. Dernièrement, c’est Intel qui a dévoilé son nouveau bracelet connecté.

De nos jours, arriver à déverrouiller son ordinateur est un véritable parcours du combattant. En quête d’une sécurité toujours plus élevée, les mots de passe tous plus compliqués que les autres se multiplient. Afin d’aider à débloquer votre ordinateur en un temps record et ainsi vous mettre au travail plus vite, l’entreprise américaine Intel a décidé d’agir. Non pas en proposant une téléréalité, mais bel et bien en dévoilant un bracelet connecté d’un nouveau genre. Profitant de l’IDF15, le géant de l’informatique a présenté un prototype de Curie, le security bracelet permettant de s’identifier sur un terminal sans avoir besoin de rentrer ses identifiants.

Google publie une étude dans laquelle l'entreprise américaine souligne la faiblesse importante des questions secrètes, qui a été aggravée par l'émergence des réseaux sociaux. La firme de Mountain View note par ailleurs que certaines méthodes (fausses réponses, combinaison de questions secrètes), si elles limitent les risques de piratage, posent aussi des difficultés aux usagers.

Google a renforcé son mécanisme de double authentification pour une connexion à un compte avec une clef de sécurité physique qui fonctionne avec le navigateur Chrome.

Un Australien ayant découvert une faille dans le système d'authentification à deux facteurs de PayPal a publié hier sur son blog des détails.

"Les organisations s'étant longtemps focalisées sur les pare-feu et les logiciels antivirus en périphérie de leurs réseaux doivent désormais prendre en charge les données de leurs clients en transition vers le cloud, des employés utilisant leurs appareils portables sur leur lieu de travail (et s'attendant à ce que ceux-ci soient acceptés), ainsi que des hackers cherchant à remporter la fuite de données la plus mémorable ou des informations bancaires.

Cela représente un vrai défi pour l'expert en sécurité de l'information qui doit déjà faire beaucoup avec peu de moyens.

(...) Ce livre blanc a pour but d'aider les organisations à aborder leur situation de la meilleure façon qu'il soit, en commençant par mettre en place une stratégie de sécurité de l'information fondée sur les meilleures pratiques. Il décrit en quoi investir dans un système d'authentification aux réseaux au moyen de certificats peut être un premier pas décisif pour garantir une activité plus sécurisée et plus souple pour les organisations.

Ce livre blanc explique également ce qu'est l'authentification aux réseaux au moyen de certificats, comment elle fonctionne et en quoi elle diffère des autres solutions de gestion d'identités et d'accès les plus communes."

Possesseur d'un compte Microsoft (Outlook.com, SkyDrive, etc.) ? Découvrez comment utiliser les nouvelles fonctions de sécurisation de votre compte !

Comme promis il y a quelques mois, Twitter déploie l’authentification forte pour contrer les tentatives de piratage. Les usagers ont désormais la possibilité de demander une deuxième vérification lors de la connexion, en plus de l’habituel mot de passe. Cette nouvelle mesure fait suite à plusieurs accès frauduleux survenus depuis le début de l’année.

Evernote révise son approche en matière de sécurité informatique. Le service de prise de notes, fragilisé en début d'année par une intrusion illicite, vient d'annoncer le déploiement de la double authentification. Celle-ci permet à l'usager d'inscrire deux facteurs d'identification (mot de passe et code) au lieu d'un seul. D'autres mesures sont également installées.

|

Your new post is loading...

Your new post is loading...

Your new post is loading...

Your new post is loading...