Your new post is loading...

Your new post is loading...

|

Scooped by

Gust MEES

|

En faille critique viens d'être dévoilée, et cette fois c'est le système Mac OS X qui est concerné.

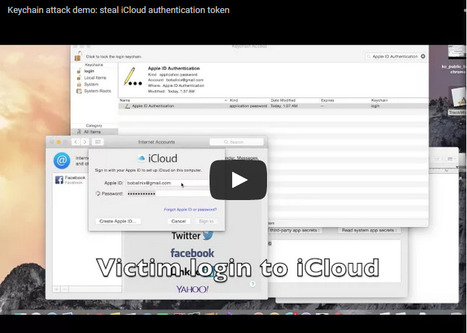

Le Trousseau d'accès ( Keychain) de Mac OS X souffre actuellement d'une faille qui permettrait à des pirates de récupérer l'intégralité des mots de passe y étant stockés. Ce qui se présente ainsi comme un espace sécurisé permettant de stocker ses accès devient une véritable boite de pandore.

En savoir plus / Mehr erfahren / Learn more:

http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

Sale temps pour les Mac. Un chercheur en sécurité allemand a découvert une vulnérabilité dans Mac OS X 10.10 qui permet de prendre le contrôle de la machine grâce à une escalade des privilèges utilisateur.

|

Scooped by

Gust MEES

|

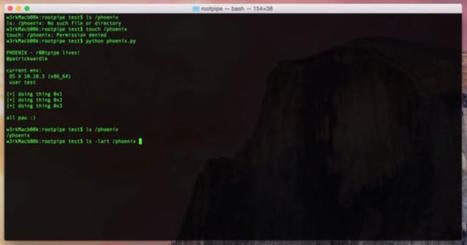

Durch eine Rechteausweitungslücke kann sich jeder Yosemite-Nutzer zum root erklären. Der Exploit ist so kurz, dass er in einen Tweet passt.

Mehr erfahren / Learn more:

|

Scooped by

Gust MEES

|

It’s become almost axiomatic that Apple devices and the apps on them are more secure than the competition. But researchers continue to blow up that notion and today a group of academics have ripped apart the securityprotections in Mac OS X and iOS to show it’s not only possible to create malware and get it onto the App Store, but it’s also feasible to launch “devastating” attacks using rogue software to steal the most sensitive personal data around, from iCloud passwords and Evernote notes to dodgy selfies and more.

The attacks, known as unauthorized cross-app resource access or XARA, expose design flaws that allow a bad app to access critical pieces of data in other apps. As a result, Apple has struggled to fix the issues, according to apaper released today from Indiana University Bloomington, Peking University and the Georgia Institute of Technology.

En savoir plus / Merhr erfahren / Learn more:

- http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security/?tag=XARA

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

No sooner had we reported that Microsoft will adopt a "rolling update" model for Windows 10...

...than we received notice of Apple's latest "rolling update" for its Safari browser. . .

What to do? Simple: head to Apple Menu | App Store... | Updates and make sure you have the latest version of Safari. To check your Safari version, run the browser and use Safari | About Safari, or open a Finder window and go to Applications| Safari.app. For more information from the horse's mouth, visit Apple's Security Updateslanding page (which has been re-numbered from HT1222 to HT20122), or theSafari x.x.6 update page itself (HT204826).

|

Scooped by

Gust MEES

|

CyberSecurity Researchers have uncovered around 25,000 iOS apps that use old versions of a popular networking library, leaving them open to attackers on the same network viewing encrypted traffic.

The bug affects Secure Sockets Layer (SSL) code in AFNetworking, a networking library developers can use to build components of iOS apps. The framework has been updated three times in the past six weeks, addressing numerous SSL flaws that leave apps vulnerable to man-in-the-middle attacks.

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

At least 25,000 iOS apps available in Apple's App Store contain a critical vulnerability that may completely cripple HTTPS protections designed to prevent man-in-the-middle attacks that steal or modify sensitive data, security researchers warned.

1,500 IOS APPS HAVE HTTPS-CRIPPLING BUG. IS ONE OF THEM ON YOUR DEVICE?

Apps downloaded two million times are vulnerable to trivial man-in-the-middle attacks.

As was the case with a separate HTTPS vulnerability reported earlier this week that affected 1,500 iOS apps, the bug resides in AFNetworking, an open-source code library that allows developers to drop networking capabilities into their iOS and OS X apps. Any app that uses a version of AFNetworking prior to the just-released 2.5.3 may expose data that's trivial for hackers to monitor or modify, even when it's protected by the secure sockets layer (SSL) protocol. The vulnerability can be exploited by using any valid SSL certificate for any domain name, as long as the digital credential was issued by a browser-trusted certificate authority (CA).

|

Scooped by

Gust MEES

|

Wer die jüngsten Updates für iOS und OS X noch nicht installiert hat, sollte das schnellstens tun. Denn in den Betriebssystemen von Apple verbirgt sich eine Sicherheitslücke, über die Angreifer jedes Apple-Gerät zum Absturz bringen können.

Apple has released Security Update 2015-003 for OS X Yosemite v10.10.2 to address multiple vulnerabilities. Exploitation of one of these vulnerabilities may allow a remote attacker to take control of an affected system. US-CERT encourages users and administrators to review Apple Security Update 2015-003 and apply the necessary updates.

Learn more:

- http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Le chercheur en sécurité Stefan Esser a mis le doigt sur une nouvelle faille de sécurité touchant OS X Yosemite. Exploitée comme il convient, elle donne aux malandrins un accès root au Mac, autorisant ainsi toutes les fantaisies les plus dangereuses, notamment l’injection de fichiers infectés et autres joyeusetés.

En savoir plus / Mehr erfahren / Learn more:

|

Scooped by

Gust MEES

|

Le Mac a-t-il un problème de sécurité ? On est en droit de se poser la question alors que les découvertes de failles se multiplient et qu'Apple n'y répond pas toujours promptement. Nous avons interrogé deux spécialistes. Vincent Bénony est le développeur de Hopper, un logiciel de rétro-ingénierie largement utilisé par les chercheurs de sécurité sur Mac (lire notre interview sur Hopper).

Pedro Vilaça, alias fG!, est un chercheur qui analyse et met à mal la sécurité d'OS X (voir son blog).

MacGeneration : Plusieurs failles de sécurité majeures ont été révélées au cours de ces derniers mois (rootpipe, Thunderstrike, XARA...). Avec toutes ces découvertes, on a l'impression que le Mac est plus vulnérable qu'avant. Est-ce seulement une impression ou est-ce bien le cas ?

Vincent Bénony : Je pense surtout que l’information est beaucoup plus relayée qu’avant, et comme il y a de plus en plus de monde sur Mac, forcément, ça fait plus de bruit…

Les systèmes sont développés en fonction des connaissances du moment, et il est difficile d’anticiper les problèmes. Plus un système sera utilisé, plus il aura de chances d’être étudié par des chercheurs, et plus ils remonteront des problèmes.

En plus, il est difficile de mutualiser avec ce qui se fait pour Windows, car la philosophie des deux OS est très différente. L’architecture de Linux est plus proche de celle d’OS X, mais les pratiques des utilisateurs sont très différentes, et les problématiques de sécurité qui en découlent aussi.

|

Scooped by

Gust MEES

|

Die bisher beschriebenen Angriffe funktionieren indes nur unter Mac OS X. Unter iOS fanden die Forscher jedoch ebenfalls eine Schwachstelle in Form eines Angriffs über URL-Schemata, die auch unter Mac OS X funktioniert. Ihre Malware beanspruchte beispielsweise das Schemata für die Facebook-Anmeldung für sich. Danach starteten sie Pinterest. Die App authentifizierte sich über Facebook, welches das Token aber zunächst an die Malware weiterleitete. Die wiederum leitete das Token an Pinterest weiter und blieb so unentdeckt. Hier helfe der bereits verfügbarer API-Aufruf openURL:sourceApplication in der Pinterest-App, den es allerdings nur für iOS gebe. Außerdem weise Apple Entwickler nirgends darauf hin, dass sie sich so schützen könnten.

Die Forscher haben über 1.600 Mac- und iOS-Apps untersucht und festgestellt, das mehr als 88 Prozent mindestens für eine der entdeckten Schwachstellen anfällig sind. Sie schlagen die Entwicklung eines Scanners vor, der zweifelhafte Verbindungen meldet. .

Learn more:

.

. - http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security/?tag=XARA

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

“It means that you can overwrite the contents of your BIOS from userland a rootkit EFI without any other tricks other than a suspend-resume cycle, a kernel extension, flashrom, and root access.

“The bug can be used with a Safari or other remote vector to install an EFI rootkit without physical access [provided] a suspended happens in the current session … you could probably force the suspend and trigger this, all remotely. That’s pretty epic ownage.”

Apple has been contacted for comment.

Flash locks are removed when machines enter a sleep state for about 30 seconds or more, allowing attackers to update the flashrom contents from userland including EFI binaries.

Affected models include the MacBook Pro Retina, and Pro, and MacBook Airs, each running the latest EFI firmware updates.

Some of the latest machines are not affected leading Vilaça to think Apple is aware of the vulnerability.

“If they (Apple) indeed knew about the bug – because I don’t believe it’s a coincidence not working in latest machines – then they keep their pattern of not patching older versions,” he says.

Learn more:

- http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

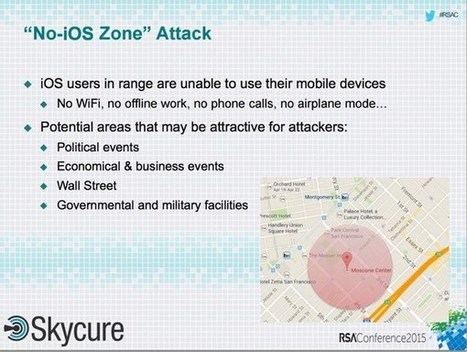

"No iOS Zone" denial-of-service vulnerability could lead to your iPhone or iPad constantly crashing.

The researchers say that they first informed Apple of the problem in early October 2014, and that iOS 8.3 appears to resolve some of the issues they uncovered.

Chances are that this won’t be the last time that a serious denial of service flaw is found in iOS. Just last month, Apple released iOS 8.2 which fixed a flaw that allowed hackers to restart iPhones by sending them a maliciously-crafted Flash SMS.

More details of the “No iOS Zone” flaw can be found in the slide deck of the presentation given at the RSA conference.

|

Scooped by

Gust MEES

|

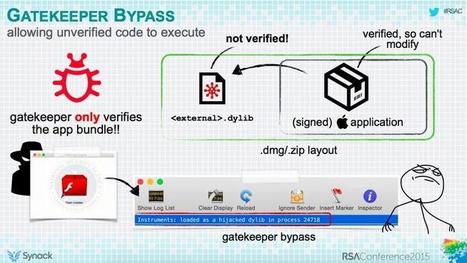

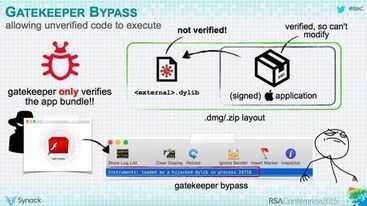

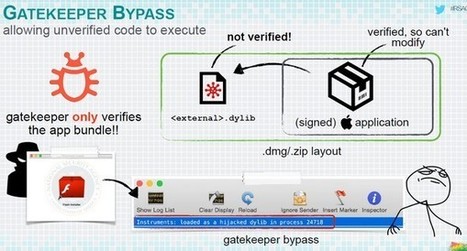

« Les virus sous Mac, ça n’existe pas ! », répète à qui veut l'entendre un vieux fond de sagesse informatique des nations. Le chercheur en sécurité Patrick Wardle, de la société Synack, vient de démontrer le contraire à l’occasion de la RSA Conference, qui se tient actuellement à San Francisco. L’homme a passé en revue tous les mécanismes de protection qu’Apple a intégrés récemment dans son système. Conclusion : tous peuvent être contournés assez facilement. Dans certains cas, l’opération est même triviale. . L’herbe n’est pas plus verte ailleurs : l’expert a réussi à contourner les mécanismes de protection de tous les principaux outils d’éditeurs tiers, y compris Kaspersky, Intego et Avira. . ===> Bref, l’utilisateur Mac n’est pas plus protégé qu’un utilisateur Windows. <=== . La seule différence, c’est que le nombre de malwares sur Mac est encore relativement faible. Mais ce n’est rassurant qu’à moitié. . En savoir plus / Learn more: . - http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

What was fixed?

The list of software components fixed in the various updates is extensive.

Rather than go into all the details, we'll just encourage you towards grabbing the updates by pointing out that the holes fixed include:

Remote code execution (RCE). Opening a booby-trapped file or browsing to a malicious web page could lead to implanted malware, stolen data and a hijacked computer. . Security bypasses. Files you might expect to be kept away from prying eyes might be visible; secrets useful for further attacks (such as memory addresses used by the operating system) might be revealed.

Denial of service. A crook could force your computer to shut down without warning. .

Data leakage. Passwords, private browsing data and application screenshots could be revealed. . Learn more:

- http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

Apple diffuse une mise à jour pour son navigateur Safari. Elle permet de corriger plusieurs vulnérabilités de sécurité affectant le moteur de rendu WebKit.

Apple publie Safari 8.0.4, Safari 7.1.4 et Safari 6.2.4. Ces mises à jour pour le navigateur de la firme à la pomme sont à destination du système d'exploitation OS X Mountain Lion, Mavericks et Yosemite.

Ces mises à jour peuvent être obtenues depuis le menu Apple et le bouton " Mises à jour " ou depuis le Mac App Store. Elles ont pour but de corriger un total de dix-sept vulnérabilités de sécurité affectant le moteur de rendu WebKit.

En savoir plus / Learn more / Mehr erfahren:

- http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Your new post is loading...

Your new post is loading...

Le Trousseau d'accès ( Keychain) de Mac OS X souffre actuellement d'une faille qui permettrait à des pirates de récupérer l'intégralité des mots de passe y étant stockés. Ce qui se présente ainsi comme un espace sécurisé permettant de stocker ses accès devient une véritable boite de pandore.

En savoir plus / Mehr erfahren / Learn more:

http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security