Your new post is loading...

Your new post is loading...

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Und täglich grüßt die Flash-Lücke: Nur eine Woche war Ruhe, jetzt ist die nächste kritische Schwachstelle aufgetaucht. Da diese bereits ausgenutzt wird, sollte Flash wieder ein mal abgeschaltet werden.

|

Scooped by

Gust MEES

|

Scannen Sie QR-Codes überall von unterwegs aus und öffnen Sie Texte, Bilder, Websites etc. ohne Angst vor mobilen Bedrohungen. GRATIS.

|

Scooped by

Gust MEES

|

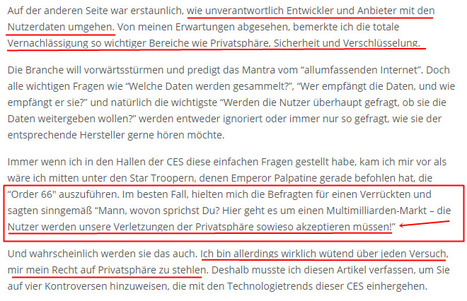

Sind Anwendungsentwickler auch für die Sicherheit ihres Codes verantwortlich? Die Antwort von Peter Maucher, Berater bei HP Enterprise Security Services, lautet: Es müssen viele mithelfen - von der IT über den Einkauf bis zu den Führungskräften.

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Mini-Computer? JA, sie haben richtig gehört (gelesen), Smartphones sind KEINE Telefone mehr, sondern Mini-Computer mit Telefon- und Internetanschluss. Dieses sollte allen Personen bewusst sein, d.h: Smartphones benötigen genauso wie Computer einen Sicherheitsschutz, sprich Antivirus-Programm.

|

Scooped by

Gust MEES

|

Ob autonome Fahrzeuge, Smart Home oder Industrie 4.0: Immer mehr Geräte und Maschinen interagieren eigenständig in vernetzten Systemen und Anwendungen. Angesichts seines Potenzials verlangt das Internet of Things, zu Deutsch „Internet der Dinge“, allerdings nach strengen Sicherheitsmaßnahmen.

Durch die Vernetzung von Maschinen, Personen und Unternehmen wachsen reale und virtuelle Welt immer weiter zum Internet der Dinge zusammen. Insbesondere im Kontext von Industrie 4.0 und der Automobilindustrie birgt die zunehmende Vernetzung zahlreiche Chancen für die Wirtschaft und den Standort Deutschland. Sie stellt Unternehmen aber auch vor große Herausforderungen, allen voran bei Fragen der Datensicherheit.

Learn more:

- http://www.scoop.it/t/securite-pc-et-internet/?tag=Internet+of+things

- http://www.scoop.it/t/21st-century-learning-and-teaching/?tag=Internet+of+Things

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

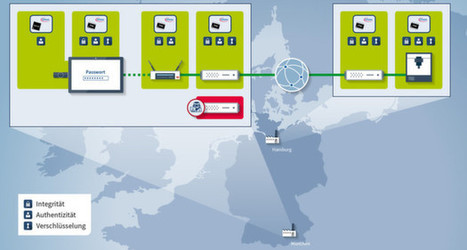

Die NSA und ihre Verbündeten sammeln unzählige Informationen über das Internet. In der Datenbank Treasuremap tragen sie alles ein, was sie wissen - zum Spionieren und Angreifen. Es ist die Generalstabskarte für den Cyberwar.

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

datensicherheit,de - Europol warnt vor öffentlichen Hotsport – F-Secure rät zu VPN-Verbindungen bei sensiblen Anwendungen

Öffentliche Wi-Fi Hotspots sind an sich eine tolle Sache. Wenn man kurz die aktuellen Bundesligaergebnisse checken möchte oder den nächsten Taxistand sucht. Dann spricht nichts gegen die kurze Nutzung eines solchen Angebots“, erklärt Sean Sullivan, Security Advisor bei F-Secure Labs. „Wenn es aber um den Transfer privater oder geschäftlicher Informationen geht, dann wird es gefährlich, wenn man nicht explizit vorsorgt.“

Um Verbraucher bei der Nutzung von öffentlichen Wi-Fis zu schützen, rät F-Secure zur Nutzung sicherer VPN-Verbindungen. Diese können beispielsweise durch die Mobile App F-Secure Freedome schnell eingerichtet werden.

„Anstatt verschiedene Anforderungen für immer mehr Geräte und Services erfüllen zu müssen, sollten wir eher eine zentrale Sicherheitslösung wählen, die immer auf dem neuesten Stand und effektiv ist. So funktioniert F-Secure Freedome. Mit dieser Anwendung wird ein umfassendes Konzept für den Schutz von mobilen Geräten und Daten realisiert“, berichtet Sean Sullivan. „F-Secure Freedome bietet neben Malware-Schutz und Spyware-Schutz auch ein VPN zur Verschlüsselung von Verbindungen. Dadurch können Verbraucher den Gaunern in öffentlichen Hotspots die Türe vor der Nase zuschlagen.“

|

|

Scooped by

Gust MEES

|

Interessant ist, dass man sich vor allen hier beschriebenen mobilen Bedrohungen eigentlich recht problemlos schützen kann. Die Entwickler mobiler Plattformen haben sich ausreichend um die Sicherheit gekümmert, so dass der Anwender zum schwächsten Glied in der Kette geworden ist. Das ist gut und schlecht zugleich. Schlecht, weil sich viele Anwender einfach zu wenige Gedanken über ihre Sicherheit machen. Gut, weil Sie nur einige wenige einfache Ratschläge befolgen müssen, um sich vor allen oben beschriebenen Plagen zu schützen.

Wir empfehlen Ihnen, sich an die folgenden Regeln zu halten: - Hacken Sie Ihr Smartphone nicht. Sicherlich, ein Jailbreak auf dem iPhone und ein Root-Zugriff auf Android-Geräten eröffnet Ihnen zusätzliche Möglichkeiten auf Ihrem Telefon, aber Sie geben damit auch Cyberkriminellen grünes Licht.

- Deaktivieren Sie bei Android die Möglichkeit der Installation von Programmen aus nicht vertrauenswürdigen Quellen.

- Legen Sie sich ein mobiles Antivirus-Programm zu, das die Apps während des Installationsprozesses analysiert.

- Versuchen Sie, keinen Links aus SMS zu folgen, selbst wenn sie sich in Nachrichten von Bekannten befinden.

- Sollten Sie doch einmal einem Link in einer SMS gefolgt sein, stimmen Sie keinerlei Downloads oder Installationen zu.

- Aktualisieren Sie Ihre Anwendungen nur über den Update-Download aus den offiziellen Shops, und nicht über irgendwelche Webseiten.

Learn more / Mehr erfahren:

- https://gustmeesde.wordpress.com/2014/12/13/mobile-security-smartphones-sind-auch-mini-computer/

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Viele Nutzer verschleiern ihre eigentliche IP-Adresse und damit ihren Standort, indem Sie über einen VPN-Server ins Internet gehen. Die WebRTC-Implementierungen von Mozilla Firefox und Google Chrome plaudern aber die Adresse aus.

Zum Glück gibt es Abhilfe In einer Demo zeigt Roesler, dass der öffentliche STUN-Server stun.services.mozilla.com dabei nicht nur die Adresse übermittelt, mit der man sozusagen am Ausgang des VPN-Tunnels zu sehen ist.. Er verrät auch die öffentliche Adresse, von der aus die VPN-Verbindung aufgebaut wurde. Wenn ein Webdienst solchen Code in seine Webseite einbaut, hat er ein weiteres Mittel, um trotz VPN herauszufinden, wo der Rechner des Benutzers steht. Zum Glück gibt es Abhilfe: Für Chrome gibt es die Erweiterung WebRTC Block. In Firefox kann der Benutzer in about:config den Wert media.peerconnection.enabledeinfach auf False setzen.

|

Scooped by

Gust MEES

|

Der kanadische Geheimdienst hat Geheimdokumenten zufolge gezielt Nutzer von Filehostern überwacht

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Ukrainische Hacker legten die Internetseiten von Kanzleramt und Bundestag lahm. Auslöser: Der Berlin-Besuch des ukrainischen Regierungschefs.

Die oberste Behörde für die IT-Sicherheit in Deutschland warnt vor wachsenden Bedrohungen im Internet und beklagt eine „digitale Sorglosigkeit“ vieler Bürger und Firmen.

„Die Angreiferszene rüstet auf“, sagte der Präsident des Bundesamts für Sicherheit in der Informationstechnik (BSI), Michael Hange jetzt. „Cyberangriffe werden immer professioneller.“ Viele Internetnutzer und Unternehmen seien sich der Gefahren aber nicht ausreichend bewusst. Zu der jüngsten Attacke auf die Internetseiten der Kanzlerin und des Bundestages sagte Hange, die Besonderheit dabei liege nicht in der Technik, sondern in der politischen Bedeutung.

Zu dem Angriff hatte sich eine prorussische Hacker-Gruppe aus der Ukraine namens CyberBerkut bekannt.

|

Scooped by

Gust MEES

|

Gezielte, gut getarnte Phishing-Attacken sind große Gefahr für Unternehmen.

Der Security-Software-Hersteller ESET rät Unternehmen zu einer verstärkten Sensibilisierung für Phishing-Attacken und damit einhergehend zu einer besseren IT-Weiterbildung. Nur so können die eigenen Mitarbeiter vor gezielten und gut getarnten Angriffen geschützt werden. Denn Attacken dieser Art sind mittlerweile geschickt auf ihre Zielgruppen zugeschnitten und nur mit großer Sorgfalt und Verständnis erkennbar.

Anlass für den Ratschlag ist das Ergebnis eines Tests, den das Center of Excellence for Research, Innovation, Education and Industrial Labs Partnership (CEFRIEL) im Auftrag von 15 internationalen Unternehmen kürzlich durchführte. Die Einrichtung prüfte die Anfälligkeit von Mitarbeitern für speziell auf Unternehmen gemünzte Betrugsversuche, so genannte „Spear-Phishing“-Attacken. Das Ergebnis: Jeder Fünfte ging den Testern ins Netz.

Learn more:

- http://www.scoop.it/t/securite-pc-et-internet/?tag=Phishing

|

Scooped by

Gust MEES

|

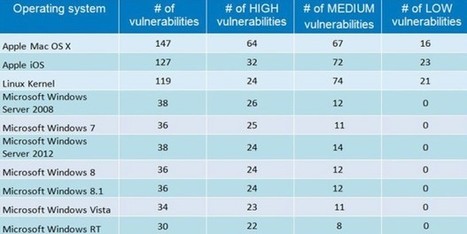

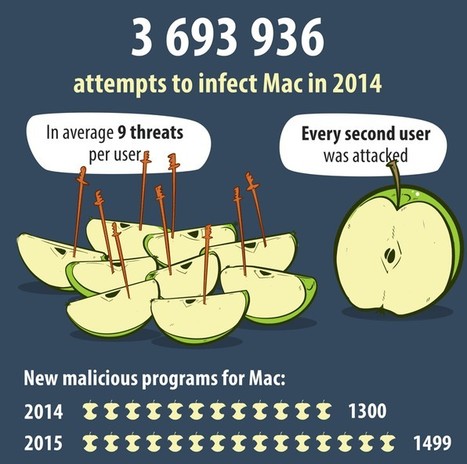

Im Jahr 2014 blockierten die Lösungen von Kaspersky Lab insgesamt 3.693.936 Infektionsversuche unter Mac OS X. Die Experten von Kaspersky Lab entdeckten 1.499 neue Schadprogramme für Mac OS X, das sind 200 Schädlinge weniger als im entsprechenden Vorjahreszeitraum.

===> Jeder zweite Anwender von Apple-Produkten war einem Angriff ausgesetzt. <===

Im Laufe des Jahres war jeder Mac-OS-X-User durchschnittlich neunmal mit einer Cyberbedrohung für sein Betriebssystem konfrontiert.

Learn more:

- http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

Es führt kein Weg daran vorbei: Viren existieren, Trojaner infiltrieren Ihrem PC, und die meisten Nutzer möchten etwas tun um sich davor zu schützen. Nicht nur mit Software, sondern auch mit sinnvollem und sicherheitsbewusstem Verhalten online.

Malware ist tatsächlich teilweise von Anwendern abhängig, die harte Arbeit für sie tun. Es ist Ihnen in den meisten Fällen durchaus bewusst, wenn Sie sich in die dunklen Ecken des Internets begeben. Haben Sie jemals darüber nachgedacht, dass ein sorgvoller Umgang im Internet ausreichen könnte, um Sie vor Angriffen zu schützen, und, dass Sie dann eigentlich auch gar keine Antiviren-Software benötigen? Vielleicht haben Sie recht.

Hier sind 40 gute Gründe, warum Sie ein kein Antiviren-Programm brauchen: dann lasst EUCH doch mal überrraschen, LOL ;)

|

Scooped by

Gust MEES

|

Autos fahren von allein, Häuser sind vollautomatisiert, alles ist mit allem vernetzt - und damit angreifbar. Eine TV-Reportage zeigt am Abend, welche Gefahren das Internet der Dinge mit sich bringt - und präsentiert Cyber-Attacken vor laufender Kamera.

Journalisten, die über Schwachstellen, Cyber-Angriffe und Hacker berichten, stehen oft vor einem Bildproblem. Häufig lässt sich nichts zeigen, außer vielleicht Codezeilen auf einem Bildschirm oder Menschen, die an einem Rechner sitzen. Doch selbst die wollen oft nicht erkannt werden, treten gern im Kapuzenpulli und von hinten abgefilmt in Erscheinung.

Darüber hinaus sind Live-Hacks vor laufender Kamera oft unseriös - man sieht dabei nur selten sofort das Ergebnis des Angriffs. Bei der Reportage von NDR-Reporter Klaus Scherer und Filmemacher Rudolph Herzog ist das anders: Hier werden vor laufender Kamera ein Auto, eine Luxusjacht und eine Drohne gehackt und ferngesteuert. Man kann zusehen, wie ein Garagentor und ein Herzschrittmacher manipuliert werden. Und die Leute, die das tun, sind stets im Bild zu sehen.

Es sind Forscher an renommierten Universitäten, namhafte Programmierer, Hacker, Tüftler, die mit ihrer Arbeit Sicherheitslücken aufdecken und den Herstellern auf die Finger klopfen möchten. Damit die Firmen ihre selbstfahrenden Autos oder selbsteinkaufenden Kühlschränke nicht nur entwickeln, sondern auch vernünftig absichern.

Learn more:

- - http://www.scoop.it/t/21st-century-learning-and-teaching/?tag=Internet+of+Things

- http://www.scoop.it/t/securite-pc-et-internet/?tag=Internet+of+things

|

Scooped by

Gust MEES

|

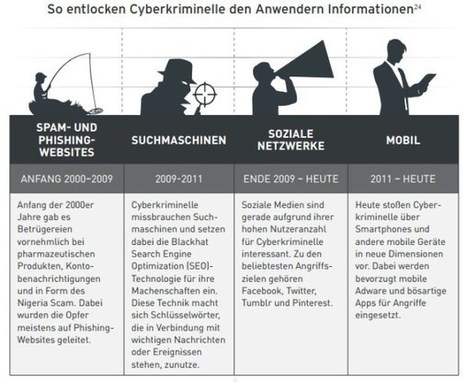

Warum gerade Sie?

Verbrechen wie Betrug, Identitätsdiebstahl oder Erpressung sind, seit zivilisierte Gesellschaften existieren, ein Teil unseres täglichen Lebens. Ziel eines Verbrechers ist immer das Gleiche: so viel Geld wie möglich, so einfach wie möglich und mit so wenig Risiko wie möglich erbeuten. Traditionell war dies schwierig, weil Kriminelle oft auf Ihren Standort beschränkt ,waren und sich körperlich mit ihren Opfern auseinandersetzen mussten.

Dies hat nicht nur den Opferkreis begrenzt sondern auch die Kriminellen einem höheren Risiko ausgesetzt. Allerdings hat sich das Verbrechen mit dem Aufkommen des Internet und der Online-Technologie radikal verändert. Heutzutage können Cyber-Kriminelle ganz einfach fast jeden in der Welt mit wenig oder gar keinen Kosten und einem sehr geringem Risiko angreifen. Zusätzlich organisieren sich die .Cyber-Kriminellen immer besser und werden dadurch effizienter und effektiver als je zuvor.

|

Your new post is loading...

Your new post is loading...

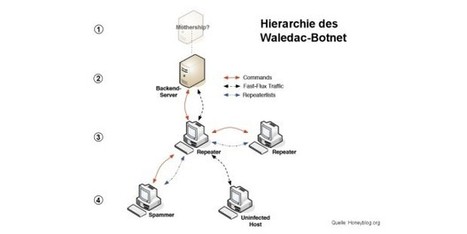

Botnetze werden oft über zentrale Kommando-Server, auch als Mutterschiffe bezeichnet, gesteuert. Die infizierten Rechner, Zombies genannt, halten Kontakt mit einem der Mutterschiffe oder untereinander. Sie geben ausgespähte Daten wie etwa Passwörter für Online-Spiele und Banken-Websites, aber auch gesammelte Mail-Adressen oder Kreditkartendaten weiter. Sie erhalten vom Mutterschiff, teils über zwischen geschaltete Relay-Rechner (Repeater), Instruktionen, etwa Adressen und Inhalte von zu versendenden Spam-Mails.

Learn more / Mehr erfahren:

- http://www.scoop.it/t/21st-century-learning-and-teaching/?tag=Botnet

- https://gustmees.wordpress.com/2012/10/11/learning-basics-of-cyber-security-by-easy-to-follow-steps/

- https://gustmees.wordpress.com/2012/11/29/cyber-hygiene-ict-hygiene-for-population-education-and-business/